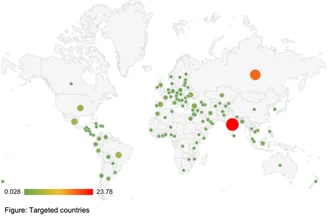

Mais de 100 países são atacados por uma campanha maliciosa que visa infectar smartphones Android com malware para roubar mensagens SMS e senhas 2FA de uso único. A declaração é da empresa de segurança Zimperium em relatório divulgado nesta terça-feira (30). O Brasil é um dos principais alvos, atrás apenas da Índia e da Rússia.

No total, 113 países tornaram-se alvos de malware ladrão distribuído por meio de bots no Telegram. Além do conteúdo presente nas mensagens SMS — que pode incluir desde simples comunicações até senhas — os criminosos focam nas senhas do serviço OTP como segundo fator de autenticação.

Foram coletadas mais de 107 mil amostras de software malicioso

Aqui precisamos explicar melhor: uma OTP é uma senha de uso único. Por exemplo, quando um utilizador se esquece da palavra-passe habitual de um serviço, a plataforma pode enviar uma palavra-passe genérica para confirmar a identidade e o utilizador pode alterar a sua palavra-passe. Essa senha genérica, que permite alteração de senha do serviço, seria uma OTP.

“As senhas de uso único (OTPs) são projetadas para adicionar uma camada extra de segurança às contas online e a maioria das empresas tornou-se muito dependente delas para controlar o acesso a dados e aplicativos confidenciais. No entanto, essas senhas são igualmente valiosas para os invasores. O malware tornou-se cada vez mais sofisticado, empregando táticas astutas para roubar esses códigos”, comentam os pesquisadores da Zimperium.

Os pesquisadores monitoram continuamente campanhas de malware desde 2022 e mais de 107 mil amostras de software malicioso foram coletadas. Em relação à campanha atual, observam que mais de 600 serviços OTP estão sendo visados.

Bot de telegrama

Trilha de infecção

O malware ladrão é distribuído no Telegram ou por meio de anúncios enganosos. Dentro do aplicativo de mensagens, os bots são responsáveis por se comunicar com a vítima e facilitar a infecção.

Em um dos casos analisados, por exemplo, as vítimas acabam sendo carregadas em páginas falsas do Google Play por esses bots, indicando o download do APK malicioso. A trilha funciona da seguinte forma:

- a vítima é enganada para baixar o malware

- o malware pede permissão de acesso por SMS

- o malware atinge o servidor de Comando e Controle (C2).

- A conexão é feita com o dispositivo e o malware é registrado no servidor

- Canal para transmissão de mensagens SMS e códigos OTP é estabelecido

- A última etapa é transformar o smartphone em um “interceptador silencioso”. O malware oculto monitora constantemente todas as mensagens SMS recebidas

Os pesquisadores afirmam que foram encontradas cerca de duas mil e seiscentas contas de bots no Telegram que realizam esse trabalho criminoso. Após a captura, os dados são redirecionados para um endpoint de API (interface de programação de aplicativos) que permite aos usuários comprar números de telefone de diferentes países — por exemplo, serve para autenticação fraudulenta ou anônima.

Por fim, uma infecção deste nível permite que os cibercriminosos acessem diversas contas das vítimas, desde e-mails, redes sociais até bancos — além da óbvia coleta de dados pessoais.

O Brasil é afetado

O Brasil é afetado

Existem etapas simples para se proteger de campanhas como essas, mas que infelizmente podem ser ignoradas por muitos usuários. São eles:

- Nunca baixe aplicativos fora do Google Play (deixe o Play Protect ativado para garantir isso)

- Não use SMS como 2FA

- Usa apenas aplicativos de terceiros como 2FA (Authy, Google e MS Authenticator, etc.)

- Evite estabelecer conversas com bots e estranhos em aplicativos de mensagens, especialmente Telegram

- Use um bom antivírus no seu gadget

empréstimo consignado descontado em folha de pagamento

zap empréstimo

simular empréstimo fgts bradesco

empréstimo auxílio brasil 2023

limite para empréstimo consignado

nova margem consignavel

empréstimo em belo horizonte